相关推荐

快速下载

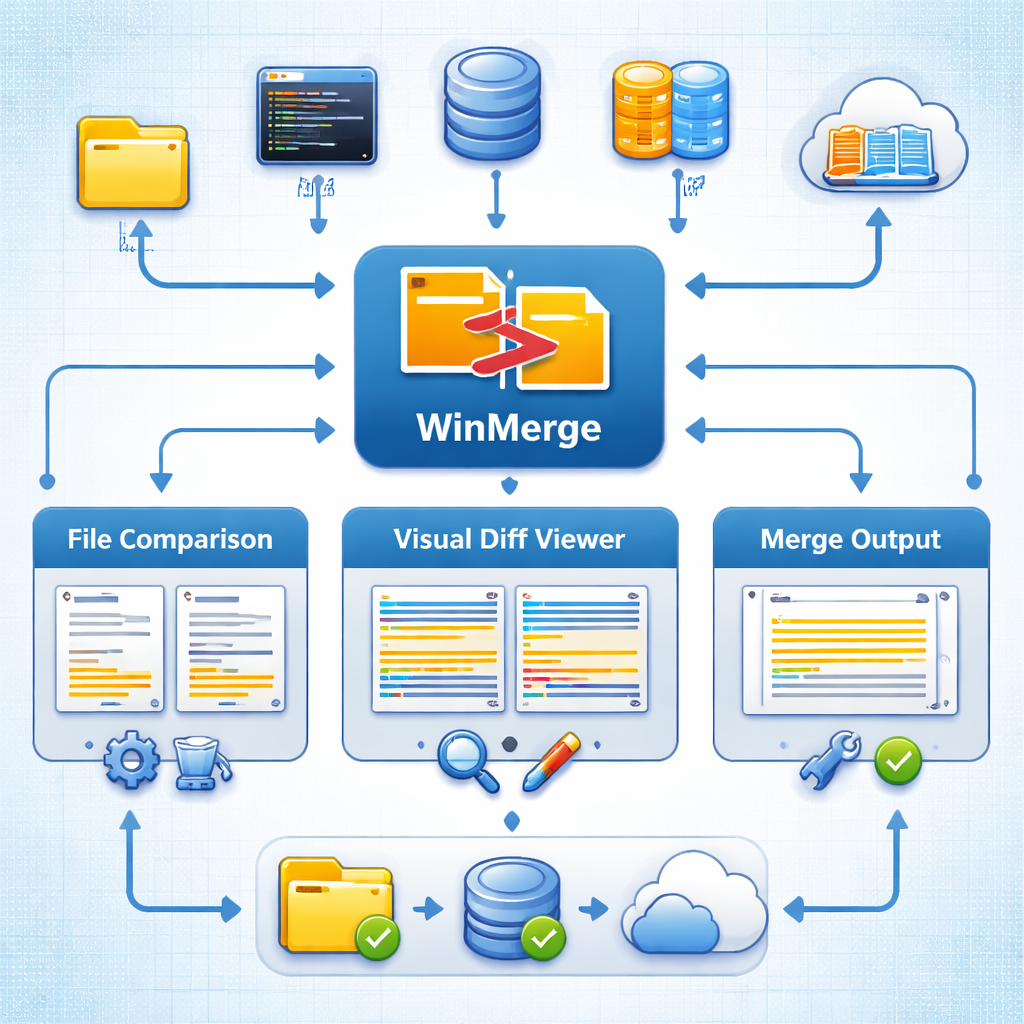

下载 WinMerge核心合规审计:WinMerge 202612 周效率实践清单与安全配置指南

在企业级代码审计与敏感数据比对任务中,工具的安全性与效率同等重要。本期“WinMerge 202612 周效率实践清单”专为关注数据合规的安全团队打造。我们将深入探讨如何通过命令行参数规避本地缓存泄露,以及在离线环境中比对包含隐私权限配置文件的最佳实践,助您在保障数据绝对安全的前提下,构建高效、可追溯的差异排查工作流。

面对日益严格的隐私合规要求,安全工程师在进行本地代码或日志比对时,极易忽略工具自身产生的数据残留风险。本周的实践清单将打破常规的功能罗列,直接切入高密级数据处理场景,为您拆解如何在不妥协安全性的前提下,最大化 WinMerge 的比对效能。

阻断数据残留:命令行参数的防御性配置

在处理包含用户个人身份信息(PII)的数据库导出文件时,工具的“最近使用”(MRU)记录往往成为隐私泄露的隐患。在 2026年第12周的审计标准中,我们强烈建议通过命令行调用 WinMerge。具体实践为:在批处理脚本中追加 `/u` 参数(例如 `WinMergeU.exe /u file1.txt file2.txt`),该指令可强制程序不将本次比对路径写入注册表或历史记录。结合 `/e`(按Esc键快速退出)与 `/x`(比对一致则自动关闭)参数,不仅能大幅提升批量排查的效率,更能从源头阻断敏感文件路径被未授权读取的风险。

权限配置文件比对:精准定位越权风险

针对云原生架构中的 IAM 策略或 kubeconfig 文件,微小的权限变更都可能引发严重的安全事件。本周效率实践清单的核心场景之一,是对接 CI/CD 流程进行离线合规检查。通过 WinMerge 的“行内差异高亮”功能,安全人员可以快速识别 JSON 或 YAML 文件中新增的 Allow 规则。实操排查细节:当遇到大型日志文件比对导致内存溢出时,请在“编辑-选项-比较”中勾选“启用基于文本的比较”,并禁用“语法高亮”与“行内差异比较”,这能在降低内存消耗的同时,确保对包含敏感密钥的超大文件进行稳定、安全的离线审查。

临时目录的安全接管与自动化清理

WinMerge 在处理归档文件(如 ZIP 格式的审计日志包)时,默认会将其解压至系统的 `%TEMP%` 目录。对于高密级环境,这是不可接受的合规盲区。为符合零信任架构下的数据流转要求,管理员需在“选项-归档支持”中,将临时文件路径重定向至受 BitLocker 加密保护的专用虚拟盘中。同时,建议配合 Windows 任务计划程序,每周定期执行 PowerShell 脚本(`Remove-Item -Path "X:\SecureTemp\WinMerge\*" -Recurse -Force`)进行深度销毁,确保所有解压的敏感日志在比对任务结束后被彻底抹除,实现数据生命周期的安全闭环。

插件环境的隔离与合规性验证

许多团队为了提升比对效率,会引入第三方解包插件(如 7-Zip 插件或 xdocdiff)。然而,未经签名的二进制文件极易引入供应链攻击风险。在本期实践清单中,我们强调对 WinMerge 插件目录(默认位于 `C:\Program Files\WinMerge\MergePlugins`)实施严格的访问控制。建议通过组策略(GPO)将该目录设置为仅 SYSTEM 和特定安全管理员可写。在引入任何新插件前,必须校验其 SHA-256 哈希值是否与官方发布渠道一致。此外,对于不需要处理 Office 文档的纯代码审计场景,建议直接在设置中禁用所有 COM 插件,以最小化攻击面。

常见问题

在处理包含脱敏数据的超大 CSV 文件时,程序频繁无响应并抛出内存警告,如何从配置层面规避?

此类问题通常由全量加载和语法分析引起。请进入“选项”->“比较”,将“比较方法”从“完全”切换为“快速(仅大小和日期)”或针对文本内容勾选“忽略回车和换行符”。若仅需确认文件是否被篡改,建议直接使用命令行参数 `/x` 配合批处理,避免图形界面加载庞大的数据流,从而保障审查过程的稳定性。

团队要求所有本地比对工具不得向外发送任何遥测数据,WinMerge 是否满足此项隐私合规要求?

WinMerge 是一款纯本地运行的开源软件,其核心代码不包含任何强制云端同步或遥测收集模块。但为确保绝对的隔离,建议在企业防火墙中创建出站规则,直接阻断 WinMergeU.exe 的网络访问权限,并关闭“帮助”菜单下的“检查更新”功能,以防止由于版本检测产生的意外网络请求。

如何确保在多人共用的审计终端上,前一用户的文件夹比对过滤规则不会影响后续的安全排查?

共享终端极易产生配置污染。最佳实践是为每位审计人员配置独立的 .ini 配置文件,而非使用默认的注册表存储。通过命令行参数 `/inifile "C:\SecurePath\user_audit.ini"` 启动程序,可以强制 WinMerge 读取和写入指定的隔离配置。这样既保护了个人的过滤规则隐私,又防止了交叉干扰导致的安全漏报。

总结

提升本地数据比对的安全性与合规性,从掌握每一个配置细节开始。立即下载完整版《WinMerge 202612 周效率实践清单与安全加固手册》,获取更多企业级命令行脚本模板与离线部署方案。

相关阅读:WinMerge 202612 周效率实践清单使用技巧,WinMerge 面向关注安全与合规的用户的使用技巧 202602