相关推荐

快速下载

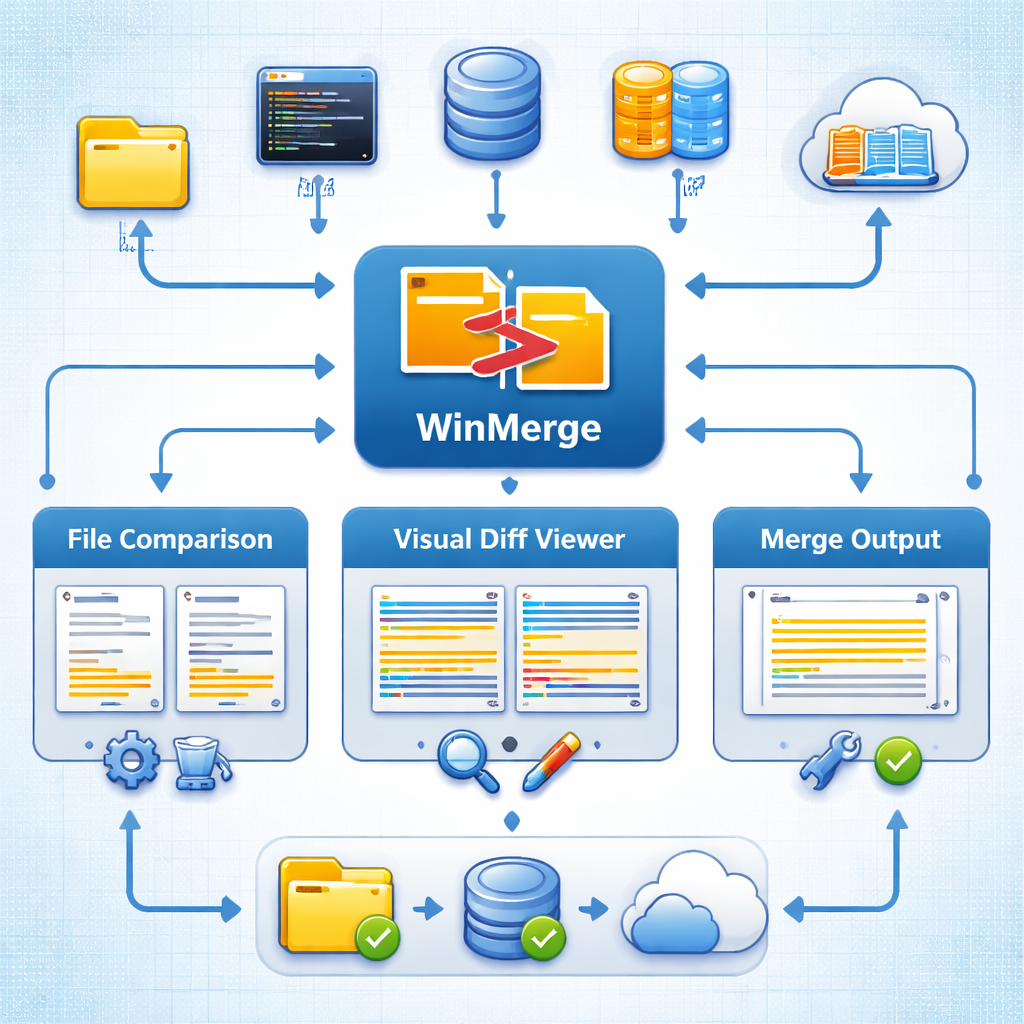

下载 WinMergeWinMerge 隐私权限 下载与安装指南 202603:构建高合规性的本地比对环境

针对2026年3月最新的企业安全合规要求,本指南深度解析 WinMerge 的下载安装流程及关键隐私权限配置。重点关注本地数据处理机制、日志清理策略及防泄密设置,帮助安全审计人员与开发者在不触碰敏感权限的前提下,高效完成代码与文档的差异比对,确保企业级数据资产在离线状态下的绝对受控与隐私安全。

在数据合规性要求日益严苛的2026年,即便是一款成熟的开源比对工具,其安装与权限配置也需遵循“最小特权原则”。WinMerge 作为本地化处理的佼佼者,如何通过合理的隐私设定规避潜在的数据泄露风险?本指南将为您提供从下载指纹校验到运行时权限隔离的全流程方案。

源头管控:安装包哈希校验与供应链安全

进入2026年3月,软件供应链攻击手段更加隐蔽。用户在获取 WinMerge(建议版本 v2.16.42 或更高)时,应严格避开非官方的“绿色汉化版”或第三方下载站。访问官方 GitHub Release 页面后,必须对比 SHA-256 校验和。例如,针对 64 位安装包,请在 PowerShell 中运行 `Get-FileHash WinMerge-Setup.exe` 命令,确保输出值与官方公布的指纹完全一致。在安装向导中,建议选择“仅为当前用户安装”,以限制程序对系统级注册表 HKLM 分支的写入权限,从而降低潜在的提权风险。

隐私加固:重定向临时文件与缓存路径

WinMerge 在处理大文件比对时会产生临时交换文件。默认路径通常位于系统的 Temp 文件夹中,这可能导致敏感数据在未加密的磁盘空间留痕。在“编辑 -> 选项 -> 常规”中,建议将临时文件夹重定向至受 BitLocker 加密的虚拟磁盘或 RAM Disk。同时,务必取消勾选“在同一文件夹中存储备份文件”选项。在处理包含个人身份信息(PII)的文档比对时,这一步骤至关重要,可有效防止因误操作导致的敏感数据副本残留在生产环境或共享网盘同步目录中。

实战排查:解决插件加载引发的权限越界

一个真实的排查案例:某金融机构用户反馈,在使用 WinMerge 的“自动解包”功能比对加密压缩包时,程序频繁触发安全软件的拦截告警。经排查,这是由于默认启用的 7-Zip 插件尝试访问系统临时目录外的敏感路径。解决办法是进入“插件 -> 手动解包”,关闭“自动选择插件”功能。对于高度机密的环境,建议禁用所有 ActiveX 和脚本插件。此外,针对 202603 版本,请检查 `%APPDATA%\WinMerge` 目录下的 `History.xml`,该文件记录了所有比对过的文件路径,应定期通过脚本清理或将其设置为只读,防止项目路径信息泄露。

审计合规:网络隔离与日志脱敏策略

WinMerge 本身不具备主动联网功能,但在 2026 年的企业内控环境下,仍需通过防火墙策略彻底封禁其出站流量,以防插件或第三方组件触发静默更新请求。在软件内部,应通过“选项 -> 比较 -> 常规”关闭“报告编码错误”等可能记录详细文件元数据的日志功能。针对需要提交审计报告的场景,利用 WinMerge 的“生成报告”功能时,请选择 HTML 格式并勾选“排除详细差异内容”,仅保留统计摘要,从而在满足合规性审计的同时,实现底层代码逻辑的脱敏处理。

总结

立即下载 202603 验证版 WinMerge 并查阅我们的《企业安全加固配置清单》,确保您的数据比对流程符合最新的隐私保护标准。

相关阅读:WinMerge 隐私权限 下载与安装指南 202603,WinMerge 隐私权限 下载与安装指南 202603使用技巧,WinMerge 202611 周效率实践清单:深度审计与隐私数据清理指南